Die Zwei-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die der herkömmlichen Benutzername-Passwort-Authentifizierung eine zusätzliche Sicherheitsebene hinzufügt. Bei der 2FA müssen Benutzer zusätzlich zu Benutzername und Passwort einen zweiten Faktor eingeben, um sich zu authentifizieren. Dadurch wird es für Angreifer schwieriger, Benutzerkonten zu hacken oder zu stehlen.

Arten von Authentifizierungsfaktoren

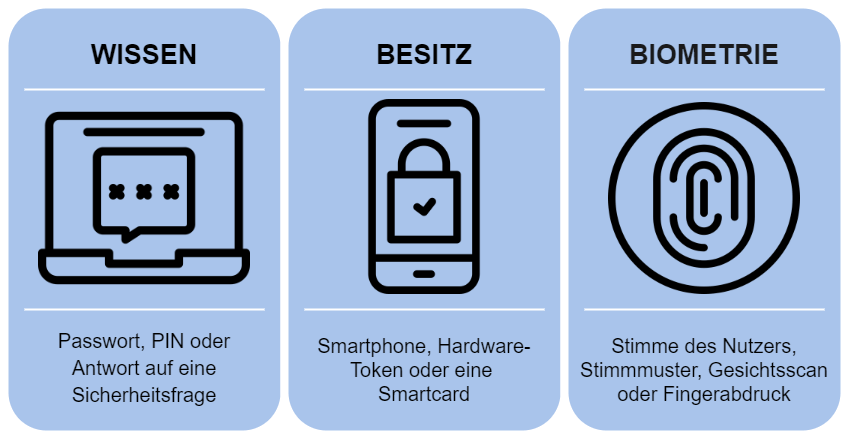

Es gibt drei allgemeine Arten von Authentifizierungsfaktoren:

- Wissensfaktoren: Etwas, das der Benutzer weiß, z. B. ein Passwort, eine PIN oder die Antwort auf eine geheime Frage.

- Besitzfaktoren: Etwas, das der Benutzer besitzt, z. B. ein Smartphone, ein Hardware-Token oder eine Smartcard.

- Biometrische Faktoren: Persönliche Merkmale des Nutzers, z. B. Fingerabdruck, Gesichtserkennung oder Iris-Scan.

Eine Zwei-Faktor-Authentifizierung kann entweder zwei Faktoren der gleichen Kategorie (z. B. Passwort + geheime Frage) oder zwei Faktoren aus verschiedenen Kategorien (z. B. Passwort + SMS-Code) verwenden. Die Verwendung von zwei Faktoren aus verschiedenen Kategorien ist in der Regel sicherer, da es schwieriger ist, beide Faktoren zu kompromittieren.

Es gibt auch eine 3-Faktoren-Authentifizierung, die eine Kombination aus Wissen, Besitz und Biometrie verwendet, um eine noch höhere Sicherheit zu gewährleisten.

Wie funktioniert 2FA?

Bei der Zwei-Faktor-Authentifizierung (2FA) wird ein zusätzlicher Sicherheitsfaktor hinzufügt, um sicherzustellen, dass der Benutzer, der sich anmeldet, tatsächlich derjenige ist, der er vorgibt zu sein. Hier ist ein Beispiel, wie die 2FA mit den Faktoren „Wissen“ und „Besitz“ funktionieren kann:

- Der Benutzer gibt auf der Anmeldeseite seinen Benutzernamen und sein Passwort ein.

- Der Dienst sendet einen Einmal-Code (OTP) an das Telefon des Benutzers oder an eine spezielle 2FA-Anwendung, die der Benutzer auf seinem Smartphone installiert hat.

- Der Benutzer gibt den OTP-Code auf der Anmeldeseite ein, um seine Identität zu bestätigen.

- Ist der eingegebene Code korrekt, kann der Nutzer auf das Konto zugreifen.

Vorteile der 2-Faktor-Authentifizierung

- Erhöhte Sicherheit: Die Verwendung von zwei Faktoren für die Anmeldung macht es für Angreifer wesentlich schwieriger, Benutzerkonten zu hacken oder zu stehlen. Selbst wenn ein Faktor kompromittiert wird, kann der Angreifer ohne den zweiten Faktor nicht auf das Konto zugreifen.

- Erfüllung von Compliance-Anforderungen: In einigen Branchen sind 2FA-Lösungen gesetzlich vorgeschrieben, um den Schutz sensibler Daten und Systeme zu gewährleisten.

- Steigerung des Bewusstseins für Cybersicherheit: Die Nutzung einer 2FA-Methode trägt dazu bei, dass sich die Nutzer bewusster werden, wie sie ihre Konten schützen und sich gegen Cyberangriffe verteidigen können.

2FA-Verfahren im Überblick

Wenn die Zwei-Faktor-Authentifizierung (2FA) aktiviert ist, benötigen Sie bei der ersten Anmeldung zusätzlich zu Benutzername und Passwort einen Einmalcode. Dieser wird Ihnen vom jeweiligen Dienst z.B. per SMS oder E-Mail auf Ihr Handy geschickt.

Deutlich sicherer sind die 2FA-Verfahren TOTP und HOTP, bei denen der Code auf dem Gerät generiert wird, z.B. von den Smartphone-Apps Microsoft Authenticator oder einem Hardware-Token wie z.B. den YubiKey.

Wenn Sie mehrere Dienste im Internet nutzen, müssen Sie zwei oder drei unterschiedliche 2-Faktoren-Verfahren verwenden. Dabei gilt: Jede 2FA-Methode ist besser als gar keine.

Zwei-Faktor-Authentifizierung per SMS

Bei der Zwei-Faktor-Authentifizierung (2FA) per SMS wird ein Einmalpasswort (OTP) zur Bestätigung der Identität des Benutzers per SMS an dessen Mobiltelefon gesendet.

Achtung: Ein Angreifer kann den Mobilfunkbetreiber des Nutzers täuschen, um die SIM-Karte des Nutzers auf eine andere, in seinem Besitz befindliche SIM-Karte zu übertragen. Dadurch kann der Angreifer die für den Benutzer bestimmten SMS-Nachrichten empfangen und den Code für sich verwenden.

Zwei-Faktor-Authentifizierung per Anruf

Die Zwei-Faktor-Authentifizierung (2FA) per Telefon ist eine Methode, bei der ein Einmalpasswort (OTP) oder eine Bestätigungsnummer per Telefonanruf an den Benutzer übermittelt wird.

Zwei-Faktor-Authentifizierung per USB-Stick

Bei der Zwei-Faktor-Authentifizierung (Two-Factor-Authentication, 2FA) über einen USB-Stick wird ein USB-Sicherheitsschlüssel als zweiter Faktor für die Anmeldung an einem Konto verwendet. Der USB-Schlüssel enthält einen privaten Schlüssel, der mit einem öffentlichen Schlüssel auf dem Server des Diensteanbieters abgeglichen wird.

Zwei-Faktor-Authentifizierung per E-Mail

Die Zwei-Faktor-Authentifizierung (2FA) per E-Mail ist ein Verfahren, bei dem ein Einmalpasswort (OTP) oder ein Bestätigungslink zur Bestätigung der Identität an die E-Mail-Adresse des Benutzers geschickt wird.

Time-based One-Time Password (TOTP)

Bei der Verwendung von TOTP als 2FA-Verfahren benötigt der Benutzer zusätzlich zu seinem Benutzernamen und Passwort eine 2FA-App, die ein Einmal-Passwort (OTP) generiert. Die OTPs werden alle 30 Sekunden generiert und sind nur für diesen kurzen Zeitraum gültig.

Zur Erzeugung des OTP werden das aktuelle Datum, die aktuelle Uhrzeit und ein eindeutiger Schlüssel verwendet.

HMAC-based One-Time Password (HOTP)

Im Gegensatz zum TOTP-Verfahren ist der OTP-Code beim HOTP-Verfahren nicht zeitabhängig. Stattdessen wird der OTP-Code auf der Grundlage eines Zählerwerts erzeugt. Dieser wird jedes Mal inkrementiert, wenn ein neuer OTP-Code erzeugt wird.

2FA ist hilfreich, aber kein Allheilmittel

2FA hilft also auf jeden Fall. Ein Allheilmittel ist es aber leider nicht. Denn was passiert, wenn hinter dem zweiten Faktor nicht die Stelle steht, die sie vorgibt zu sein? Dann spricht man von einer Variante des Man-in-the-Middle-Angriffs (MITM). Hier fängt eine zwischengeschaltete Stelle die Informationen ab, leitet sie zwischen Client und Server hin und her und speichert sie zwischen.

Fertige MITM-Pakete wie Evilginx, Muraena oder Modlishka sind seit einigen Jahren verfügbar.

Fazit: Doppelt gemoppelt hält besser

Zusammenfassend lässt sich sagen, dass die Zwei-Faktor-Authentifizierung (2FA) ein höheres Maß an Sicherheit für Benutzerkonten bietet, indem sie eine zusätzliche Schutzschicht hinzufügt. Sie macht es Angreifern schwerer, auf ein Konto zuzugreifen, selbst wenn sie das Passwort des Benutzers kennen.

Es gibt verschiedene Arten von 2FA-Methoden, darunter anwendungsbasierte Lösungen, Hardware-Sicherheitsschlüssel, SMS, E-Mail und Anrufe. Jede Methode hat Vor- und Nachteile, und es ist wichtig, die richtige Methode auszuwählen, die den Anforderungen des Benutzers und dem für das Konto erforderlichen Schutzniveau entspricht.

Während die 2FA ein höheres Maß an Sicherheit bietet, ist es wichtig zu beachten, dass sie nicht völlig unüberwindbar ist und dass die Benutzer weiterhin bewusst mit ihren Anmeldedaten umgehen müssen. Die Wahl eines starken und einzigartigen Passworts sowie die regelmäßige Überprüfung der Anmeldedaten können dazu beitragen, die Sicherheit der Benutzerkonten weiter zu erhöhen.